配置文件信息泄露

配置信息泄漏

漏洞原理及危害

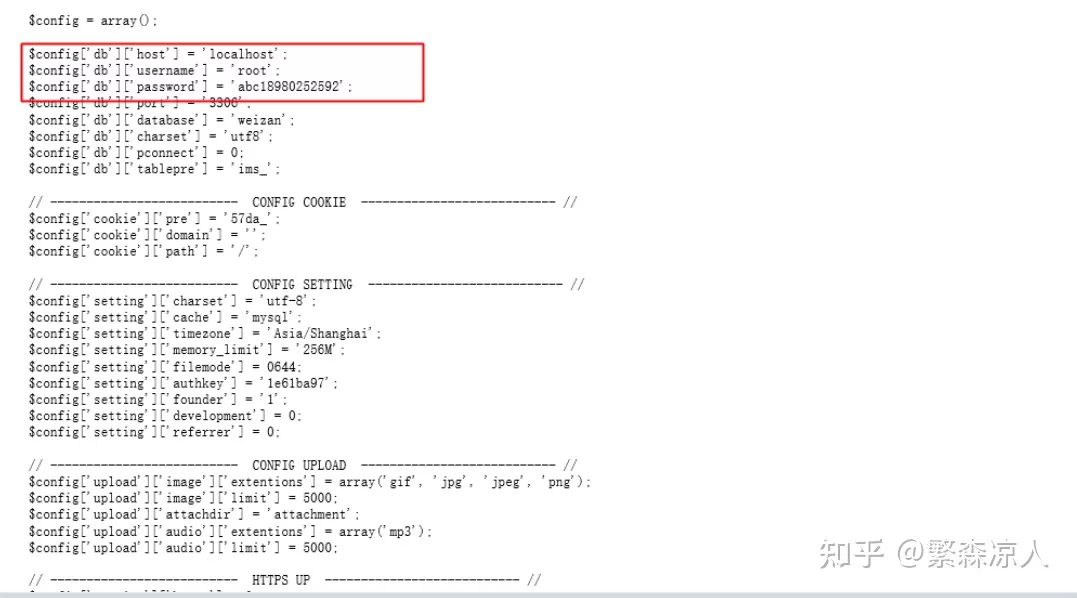

应用系统由于配置不当,没有考虑相关的安全隐患,造成相关的配置文件泄露,泄露相关的配置。

攻击者通过配置信息泄露获取敏感数据,为进一步攻击创造条件,设置通过泄露的配置直接控制数据库或网站。

测试方法

1. 通过工具爬虫或扫描得到配置文件的路径,从而找到配置数据。

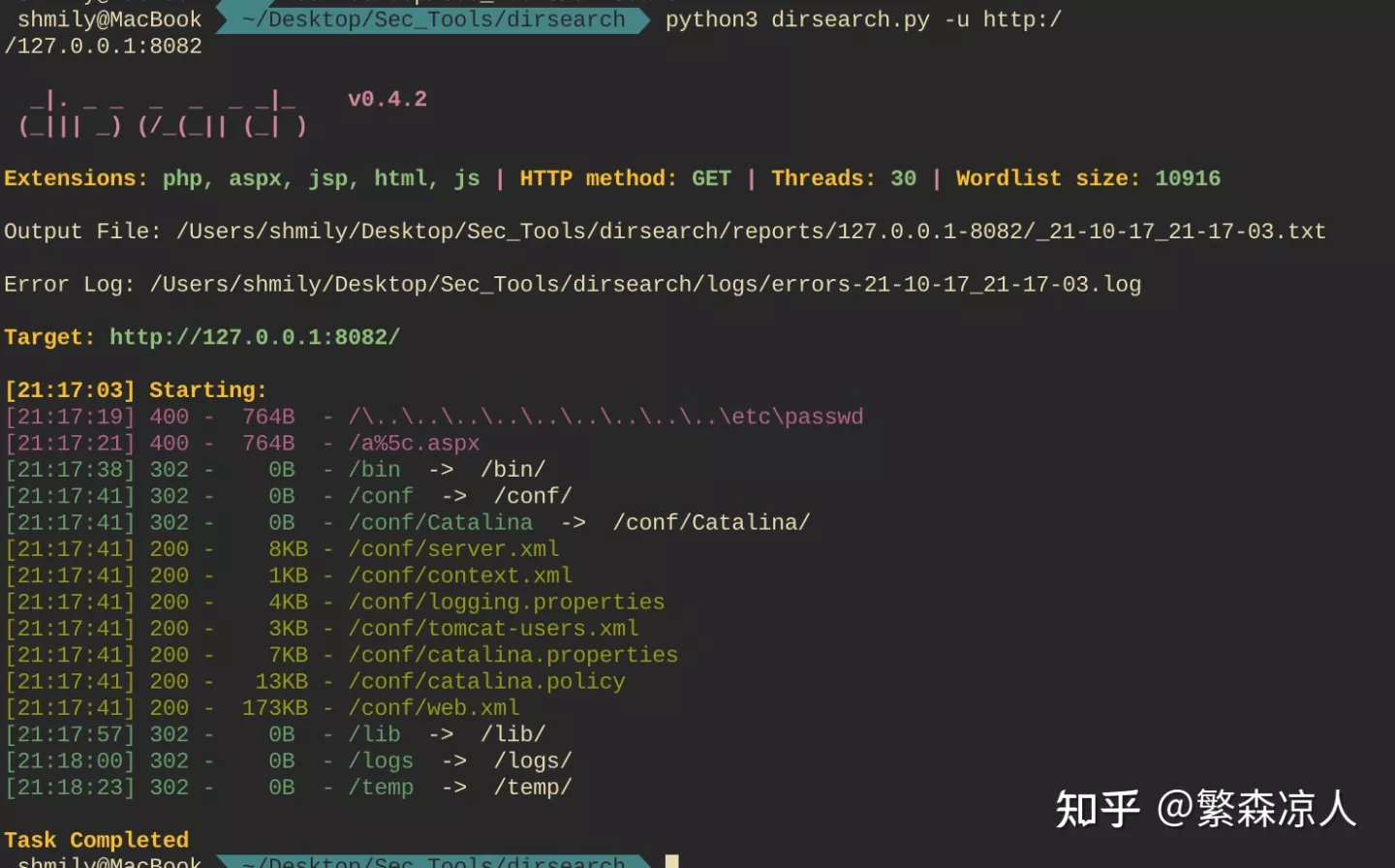

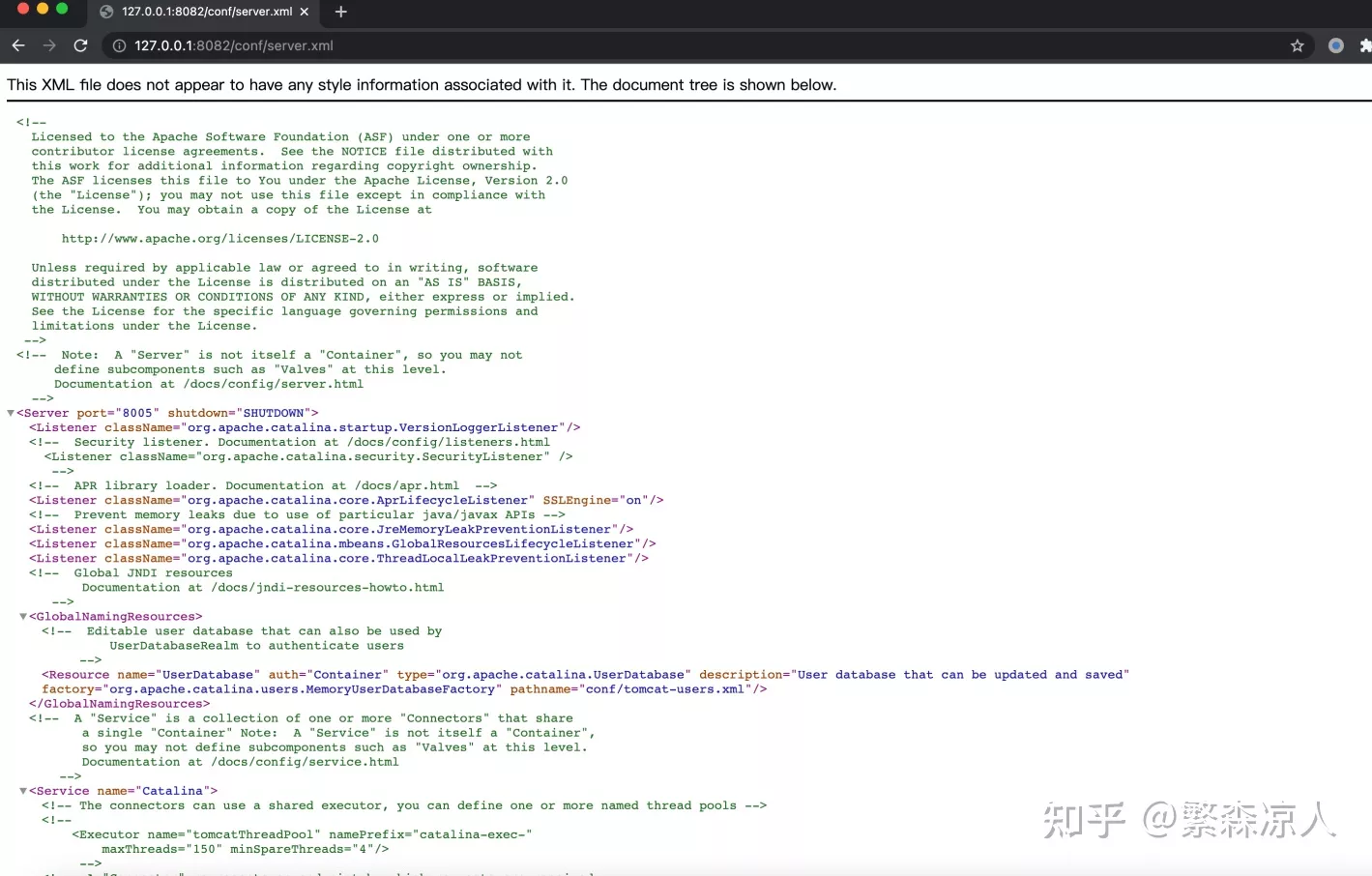

如tomcat的配置文件泄漏问题,使用目录扫描工具如Dirsearch等工具对目标网站进行扫描。

发现系统的配置文件信息泄漏。

2. 对网页源代码的查看,找到相关的配置信息或是配置文件路径。

在目标主页中点击右键,查看网页源代码,搜索config字段或在源码中逐行查找,分析是否存在系统的配置信息或配置文件路径信息。

修复建议

1、对配置文件目录做好访问控制。列举两个常用中间件的例子,具体参考相关中间件的加固版本。

| tomcat限制目标权限 |

| 参考配置操作 (1) 编辑tomcat/conf/web.xml配置文件, <init-param> <param-name>listings</param-name> <param-value>true</param-value> </init-param> 把true改成false (2)重新启动tomcat服务 |

| Apache禁止相关目录访问 |

| 参考配置操作 编辑httpd.conf配置文件, <Directory /> Order Deny,Allow Deny from all </Directory> 2、补充操作说明 设置可访问目录, <Directory /web> Order Allow,Deny Allow from all </Directory> 其中/web为网站根目录。 |